Um golpe usando o nome do criptoativo associado ao rapper Oruam conseguiu roubar mais de R$700 mil em menos de 24 horas.

No dia 08 de junho, um endereço de criptomoedas criou o Oruam Token (ORUAM22). Esse criptoativo foi promovido através da plataforma Pump.fun. Ao mesmo tempo, o perfil oficial da OruamCoin alertou em seu canal do Telegram que nenhum novo token havia sido lançado oficialmente, destacando ainda que diversos golpes estavam sendo praticados usando o nome da marca.

Investigando o caso, encontramos resultados surpreendentes.

Histórico das Criptomoedas do Oruam

Para entender melhor o ocorrido, precisamos voltar ao dia 20 de março, quando o rapper anunciou oficialmente o lançamento do token ORUAM22COIN, prometendo que o ativo permitiria gerar uma renda extra aos investidores.

O perfil @laranjacripto no X (antigo Twitter) expôs rapidamente os diversos problemas do token: ausência de auditoria, falta de uma proposta clara de valor e liquidez não travada. Apesar disso, o token movimentou cerca de US$245 mil em 24 horas, mas logo depois sua liquidez despencou, restando menos de US$400 na pool.

Posteriormente, outro token, o $TRAP22, foi lançado, apresentando os mesmos problemas. Insiders provavelmente adquiriram antecipadamente, impulsionaram o preço com marketing e venderam suas posições no topo, retirando toda a liquidez e deixando a comunidade com perdas acumuladas próximas de 99%.

O golpe do falso Oruam Token

Diante desse cenário já complicado, golpistas criaram o token Oruam22, falso ativo do rapper. Investigamos o endereço HC2…LF4g, responsável pela criação do token via Pump.fun, uma plataforma conhecida por facilitar a criação rápida de memecoins, frequentemente utilizadas em golpes.

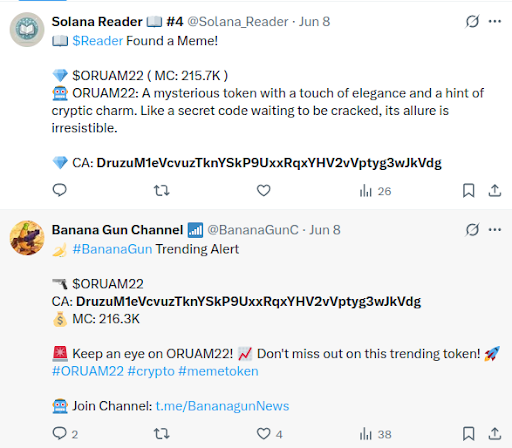

O esquema ocorreu da seguinte maneira: o token falso foi lançado e impulsionado nas redes sociais com uma falsa campanha associada ao nome de Oruam. Influenciados pela movimentação financeira e aparente popularidade, diversos perfis começaram a publicar sobre o ativo, o que ajudou a legitimar ainda mais o golpe.

Esse falso token ficou disponível para compra via corretoras descentralizadas utilizando o criptoativo SOL (WSOL). Em pouco mais de 24 horas, os golpistas arrecadaram cerca de 842,26 SOL, o que representa aproximadamente R$700 mil segundo a cotação atual.

Processo de lavagem de dinheiro

Após a execução do golpe, é possível rastrear o percurso dos fundos por meio da blockchain. O golpista iniciou a operação distribuindo o dinheiro roubado por várias contas diferentes, tornando o rastreamento inicial mais complexo. Além disso, deixou pequenas quantidades de SOL espalhadas em múltiplos endereços para dificultar ainda mais uma análise direta.

Na fase seguinte, conhecida como distribuição, os criptoativos foram enviados para dezenas, centenas ou até milhares de carteiras diferentes.

Por fim, na etapa de integração, o criminoso introduziu esses fundos nas corretoras e outros serviços Web3. Uma vez dentro dessas plataformas, sem que fossem congelados ou detectados imediatamente, os ativos roubados foram trocados por outros considerados “limpos”, sendo então dispersos em milhares ou milhões de endereços através dessas mesmas corretoras.

Essas etapas detalhadas demonstram como o golpe usando o nome do Oruam foi meticulosamente planejado e executado, causando prejuízos consideráveis e gerando alerta sobre os perigos de investir em tokens não auditados ou promovidos por fontes não oficiais.

Nunca confie seu dinheiro a projetos promovidos por influenciadores e famosos da internet. Sempre leia, verifique e vá em fontes confiáveis do mercado de criptomoedas.